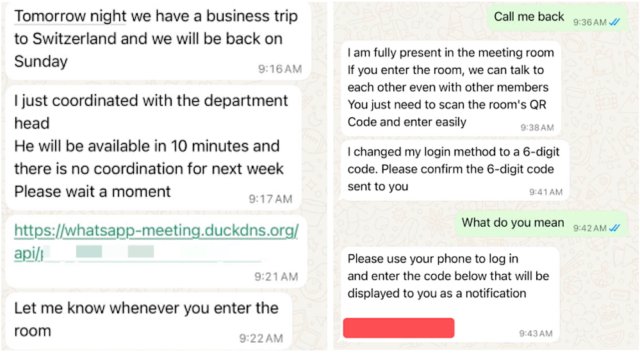

El martes, un activista iraní radicado en el Reino Unido Nariman Gharib tuiteó capturas de pantalla redactadas de un enlace de phishing que se le envió a través de un mensaje de WhatsApp.

“No hagas clic en enlaces sospechosos”, advirtió Gharib. El activista, que sigue desde lejos el lado digital de las protestas iraníes, dijo que la campaña estaba dirigida a personas involucradas en actividades relacionadas con Irán, como él mismo.

Esta campaña de piratería informática se produce mientras Irán se enfrenta al cierre de Web a nivel nacional más largo de su historia, mientras las protestas antigubernamentales (y violentas medidas represivas) hacen estragos en todo el país. Dado que Irán y sus adversarios más cercanos son muy activos en el ciberespacio ofensivo (léase: piratear personas), queríamos saber más.

Gharib compartió el enlace de phishing completo con TechCrunch poco después de su publicación, lo que nos permitió capturar una copia del código fuente de la página net de phishing utilizada en el ataque. el tambien compartió un artículo de sus hallazgos.

TechCrunch analizó el código fuente de la página de phishing y, con el aporte adicional de investigadores de seguridad, creemos que la campaña tenía como objetivo robar Gmail y otras credenciales en línea, comprometer cuentas de WhatsApp y realizar vigilancia mediante el robo de datos de ubicación, fotografías y grabaciones de audio.

Sin embargo, no está claro si los piratas informáticos eran agentes vinculados al gobierno, espías o ciberdelincuentes, o las tres cosas.

TechCrunch también identificó una forma de ver una copia en tiempo actual de todas las respuestas de la víctima guardadas en el servidor del atacante, que quedó expuesto y accesible sin contraseña. Estos datos revelaron que docenas de víctimas habían ingresado sus credenciales sin saberlo en el sitio de phishing y, posteriormente, probablemente fueron pirateadas.

La lista incluye a un académico de Medio Oriente que trabaja en estudios de seguridad nacional; el jefe de un fabricante israelí de drones; un alto ministro del gabinete libanés; al menos un periodista; así como personas en Estados Unidos o con números de teléfono de EE.UU.

TechCrunch publica nuestros hallazgos después de validar gran parte del informe de Gharib. El sitio de phishing ya no funciona.

Dentro de la cadena de ataque

Según Gharib, el mensaje de WhatsApp que recibió contenía un enlace sospechoso que cargaba un sitio de phishing en el navegador de la víctima.

El enlace muestra que los atacantes confiaron en un proveedor de DNS dinámico llamado DuckDNS para su campaña de phishing. Los proveedores de DNS dinámicos permiten a las personas conectar direcciones net fáciles de recordar; en este caso, un duckdns.org subdominio: a un servidor donde su dirección IP puede cambiar con frecuencia.

No está claro si los atacantes cerraron el sitio de phishing por su propia voluntad o si fueron capturados y cortados por DuckDNS. Nos comunicamos con DuckDNS para realizar consultas, pero su propietario, Richard Harper, solicitó que enviáramos un informe de abuso.

Por lo que sabemos, los atacantes utilizaron DuckDNS para enmascarar la ubicación actual de la página de phishing, presumiblemente para que pareciera un enlace genuino de WhatsApp.

La página de phishing en realidad estaba alojada en alex-fabow.on-lineun dominio que se registró por primera vez a principios de noviembre de 2025. Este dominio tiene varios otros dominios relacionados alojados en el mismo servidor dedicado, y estos nombres de dominio siguen un patrón que sugiere que la campaña también se dirigió a otros proveedores de salas de reuniones virtuales, como meet-safe.on-line y whats-login.on-line.

No estamos seguros de qué sucede mientras se carga el enlace DuckDNS en el navegador de la víctima, o cómo el enlace determina qué página de phishing específica cargar. Puede ser que el enlace DuckDNS redirija al objetivo a una página de phishing específica en función de la información que obtiene del dispositivo del usuario.

La página de phishing no se cargaba en nuestro navegador net, lo que nos impedía interactuar directamente con ella. Sin embargo, leer el código fuente de la página nos permitió comprender mejor cómo funcionó el ataque.

Phishing de credenciales de Gmail y números de teléfono

Dependiendo del objetivo, al tocar un enlace de phishing se abriría una página de inicio de sesión de Gmail falsa o se solicitaría su número de teléfono y se iniciaría un flujo de ataque destinado a robar su contraseña y su código de autenticación de dos factores.

Pero el código fuente de la página de phishing tenía al menos un defecto: TechCrunch descubrió que al modificar la URL de la página de phishing en nuestro navegador net, podíamos ver un archivo en los servidores del atacante que almacenaba registros de cada víctima que había ingresado sus credenciales.

El archivo contenía más de 850 registros de información enviada por las víctimas durante el flujo del ataque. Estos registros detallaban cada parte del flujo de phishing en el que se encontraba la víctima. Esto incluía copias de los nombres de usuario y contraseñas que las víctimas habían ingresado en la página de phishing, así como entradas incorrectas y sus códigos de dos factores, sirviendo efectivamente como un registrador de teclas.

Los registros también contenían el agente de usuario de cada víctima, una cadena de texto que identifica el sistema operativo y las versiones del navegador utilizadas para ver los sitios net. Estos datos muestran que la campaña fue diseñada para usuarios de Home windows, macOS, iPhone y Android.

El archivo expuesto nos permitió seguir el flujo de ataque paso a paso para cada víctima. En un caso, el archivo expuesto muestra a una víctima haciendo clic en un enlace malicioso, que abrió una página que parecía una ventana de inicio de sesión de Gmail. El registro muestra a la víctima ingresando sus credenciales de correo electrónico varias veces hasta que ingresa la contraseña correcta.

Los registros muestran a la misma víctima ingresando su código de autenticación de dos factores que le fue enviado por mensaje de texto. Podemos saber esto porque Google envía códigos de dos factores en un formato específico (generalmente G-xxxxxxcon un código numérico de seis dígitos).

Secuestro de WhatsApp y exfiltración de datos del navegador

Más allá del robo de credenciales, esta campaña también parecía permitir la vigilancia engañando a las víctimas para que compartieran su ubicación, audio e imágenes desde su dispositivo.

En el caso de Gharib, al tocar el enlace del mensaje de phishing se abrió una página falsa con el tema de WhatsApp en su navegador, que mostraba un código QR. El señuelo tiene como objetivo engañar al objetivo para que escanee el código en su dispositivo, supuestamente para acceder a una sala de reuniones digital.

Gharib dijo que el código QR fue generado por el atacante, y que al escanearlo o tocarlo se vincularía instantáneamente la cuenta de WhatsApp de la víctima a un dispositivo controlado por el atacante, otorgándole acceso a los datos de la víctima. Esta es una técnica de ataque conocida desde hace mucho tiempo que abusa de la Función de vinculación de dispositivos de WhatsAppy ha sido igualmente abusado para usuarios objetivo de la aplicación de mensajería Signal.

Le pedimos a la fundadora de Granitt, Runa Sandvik, una investigadora de seguridad que trabaja para ayudar a proteger a las personas en riesgo, que examinara una copia del código de la página de phishing y viera cómo funciona.

Sandvik descubrió que cuando se cargaba la página, el código activaba una notificación del navegador pidiendo permiso al usuario para acceder a su ubicación (a través de navigator.geolocation), así como fotografías y audio (navigator.getUserMedia).

Si se aceptara, el navegador enviaría inmediatamente las coordenadas de la persona al atacante, capaz de identificar la ubicación de la víctima. Luego, la página continuaría compartiendo los datos de ubicación de la víctima cada pocos segundos, mientras la página permaneciera abierta.

El código también permitió a los atacantes grabar ráfagas de audio y tomar fotografías cada tres o cinco segundos usando la cámara del dispositivo. Sin embargo, no vimos ningún dato de ubicación, audio o imágenes que se hubieran recopilado en el servidor.

Reflexiones sobre las víctimas, el momento oportuno y la atribución

No sabemos quién está detrás de esta campaña. Lo que está claro es que la campaña logró robar las credenciales de las víctimas y es posible que la campaña de phishing resurja.

A pesar de conocer las identidades de algunas de las personas de este grupo de víctimas que fueron atacadas, no tenemos suficiente información para comprender la naturaleza de la campaña. El número de víctimas pirateadas por esta campaña (que sepamos) es bastante bajo (menos de 50 personas) y afecta tanto a personas aparentemente comunes y corrientes de toda la comunidad kurda como a académicos, funcionarios gubernamentales, líderes empresariales y otras figuras importantes de toda la diáspora iraní en common y Medio Oriente.

Puede ser que haya muchas más víctimas de las que conocemos, lo que podría ayudarnos a comprender quién fue el objetivo y potencialmente por qué.

El caso de que este podría ser un actor respaldado por el gobierno

No está claro qué motivó a los piratas informáticos a robar las credenciales de las personas y secuestrar sus cuentas de WhatsApp, lo que también podría ayudar a identificar quién está detrás de esta campaña de piratería.

Un grupo respaldado por el gobierno, por ejemplo, podría querer robar la contraseña del correo electrónico y los códigos de dos factores de un objetivo de alto valor, como un político o un periodista, para poder descargar información privada y confidencial.

Esto podría tener sentido ya que Irán está actualmente casi completamente aislado del mundo exterior, y conseguir información dentro o fuera del país presenta un desafío. Tanto el gobierno iraní como un gobierno extranjero con intereses en los asuntos de Irán podrían querer saber con quién se están comunicando personas influyentes vinculadas a Irán y sobre qué.

Como tal, el momento de esta campaña de phishing y a quién parece dirigirse podrían indicar una campaña de espionaje destinada a intentar recopilar información sobre una lista limitada de personas.

Le pedimos a Gary Miller, investigador de seguridad de Citizen Lab y experto en espionaje móvil, que también revisara el código de phishing y algunos de los datos expuestos del servidor del atacante.

Miller dijo que el ataque “ciertamente [had] las características de una campaña de phishing vinculada al IRGC”, en referencia a ataques de correo electrónico altamente dirigidos llevados a cabo por el Cuerpo de la Guardia Revolucionaria Islámica de Irán (IRGC), una facción del ejército de Irán conocida por llevar a cabo ataques cibernéticos. Miller señaló una combinación de indicios, incluido el alcance internacional de la selección de víctimas, el robo de credenciales, el abuso de plataformas de mensajería populares como WhatsApp y las técnicas de ingeniería social utilizadas en el enlace de phishing.

El caso de que se trate de un actor con motivación financiera

Por otro lado, un pirata informático con motivos financieros podría utilizar la misma contraseña de Gmail robada y el mismo código de dos factores de otro objetivo de alto valor, como un ejecutivo de una empresa, para robar información comercial confidencial y de propiedad exclusiva de su bandeja de entrada. El pirata informático también podría restablecer por la fuerza las contraseñas de las criptomonedas y cuentas bancarias de sus víctimas para vaciar sus billeteras.

Sin embargo, el enfoque de la campaña en acceder a la ubicación de la víctima y a los medios del dispositivo es inusual para un actor con motivación financiera, que podría tener poco uso para imágenes y grabaciones de audio.

Le pedimos a Ian Campbell, investigador de amenazas de DomainTools, que ayuda a analizar registros públicos de Web, que echara un vistazo a los nombres de dominio utilizados en la campaña para ayudar a comprender cuándo se configuraron por primera vez y si estos dominios estaban conectados a alguna otra infraestructura previamente conocida o identificada.

Campbell descubrió que, si bien la campaña se dirigía a las víctimas en medio de las protestas nacionales en curso en Irán, su infraestructura se había establecido semanas atrás. Añadió que la mayoría de los dominios conectados a esta campaña se registraron a principios de noviembre de 2025, y un dominio relacionado se creó meses atrás en agosto de 2025. Campbell describió los dominios como de riesgo medio a alto y dijo que parecen estar vinculados a una operación de delito cibernético impulsada por motivaciones financieras.

Un inconveniente adicional es que se sabe que el gobierno de Irán subcontrata ataques cibernéticos a grupos criminales de piratería informática, presumiblemente para proteger su participación en operaciones de piratería informática contra sus ciudadanos. El Tesoro de Estados Unidos ha sancionó a empresas iraníes en el pasado por actuar como fachada para el IRGC de Irán y realizar ataques cibernéticos, como el lanzamiento de ataques dirigidos de phishing e ingeniería social.

Como señala Miller, “Esto nos lleva a la conclusión de que hacer clic en enlaces no solicitados de WhatsApp, por muy convincentes que sean, es una práctica insegura y de alto riesgo”.

Para contactar de forma segura con este reportero, puede comunicarse usando Sign a través del nombre de usuario: zackwhittaker.1337

Lorenzo Franceschi-Bicchierai contribuyó con el reportaje.